據外媒報道,Telegram是一款可以讓用戶在互聯網上與其他用戶展開加密聊天和通話的通信應用。這款程序自稱是一款安全的私人通信應用程序,然而一項研究發現,在它的默認配置下,它會在用戶通話過程中泄露出IP地址。

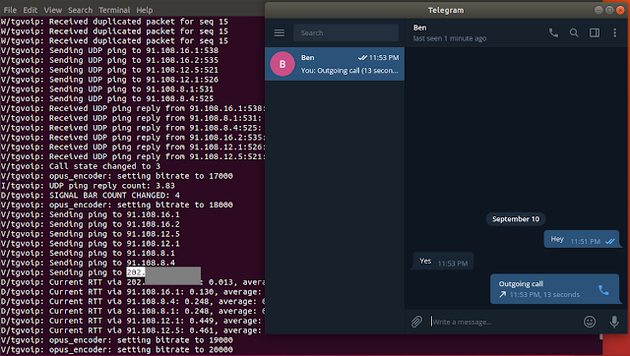

在默認設置下,Telegram的語音通話通過P2P2進行。當使用P2P的時候,用戶通話對象的IP地址則會出現在Telegram控制日志上。不過不是所有的版本都有控制日志。比如Windows版不會,但Linux版卻有。

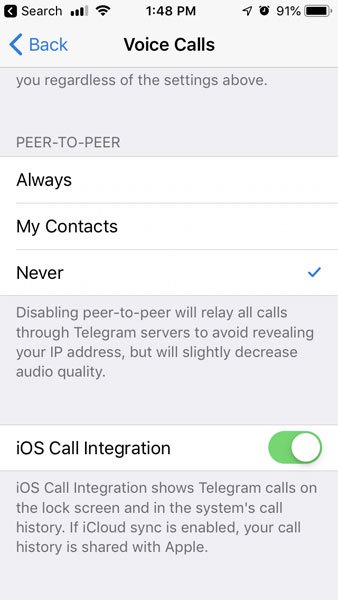

Telegram應用確實表明過用戶可以通過改變設置防止IP地址被泄露,操作入下:設置-私人與安全-語音電話-將Peer-to-Peer改成Never或Nobody。這樣設置后,用戶將需要通過Telegram服務器撥打語音電話,雖然隱藏了IP地址但卻要付出音頻質量下降的代價。

問題是雖然iOS和Android用戶可以關掉P2P電話功能,但安全研究員Dhiraj發現,官方桌面版和Windows版都無法禁用這個功能。這意味著這部分用戶的IP地址會在他們使用語音通話時遭到泄露。下面是Ubuntu桌面版Telegram的一個例子:

作為一個以安全和私密性而著稱的應用,Telegram為何會存在這樣一個漏洞呢?當外媒BleepingComputer詢問Dhiraj Telegram這么做是否存在任何原因時,后者給出的回應是:“沒有,關于這個并沒有得到任何評論。”

此外,BleepingComputer還聯系了Telegram但也還未收到回復。

-

浙江杭州夫妻醉酒老公床上酣睡妻子倒掛窗外 提醒:理性飲酒安全第一

頭條 22-01-21

-

美國爸爸輔導孩子寫漢字氣到崩潰一行字寫了3小時!網友:這跟國籍無關

頭條 22-01-20

-

絕望! 女子隔離14天通過監控看狗子把家拆完 網友:感到“崩潰”

頭條 22-01-20

-

遼寧沈陽男子冬天醉臥路邊凍掉4根手指!網友:多虧被人發現

頭條 22-01-18

-

重慶一孕婦剪毀婚慶店內32件婚紗禮服當事人發文

頭條 22-01-17

-

中國空間站與國際空間站一張對比圖火了 網友直呼:畫面引起舒適

頭條 22-01-13

-

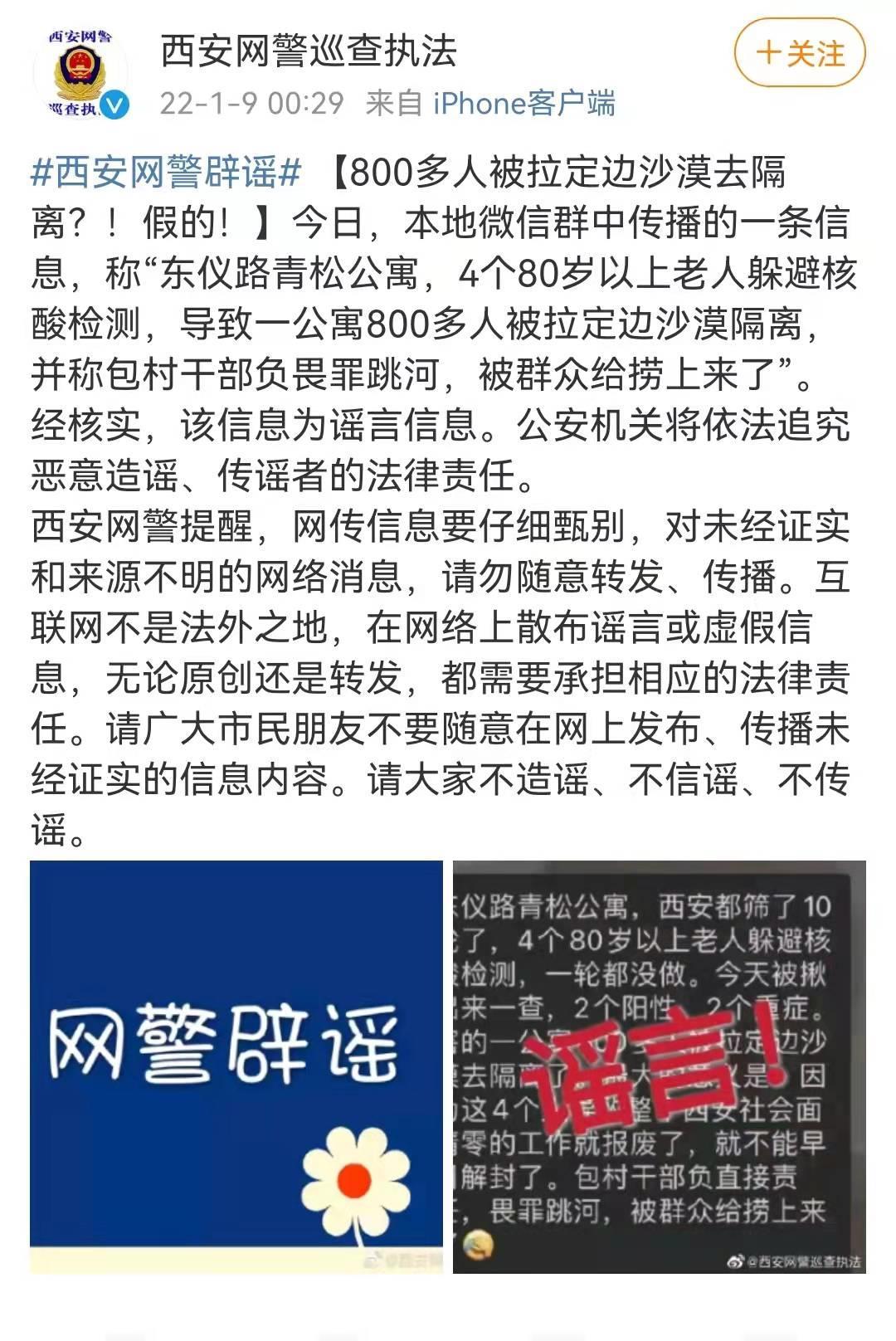

辟謠!800多人被拉定邊沙漠去隔離?西安網警:假的!

頭條 22-01-11

-

生日蛋糕上插滿課本男孩崩潰大哭 媽媽:想提醒他好好復習

頭條 22-01-11

-

男子地鐵摸女性屁股被扇3分鐘耳光?警方通報

頭條 22-01-06

-

天津高速現駝鳥奔跑 官方回應:系車主運輸途中不慎掉落已被車主領回

頭條 22-01-05

-

長得挺特別!菠蘿味草莓一斤150元 網友:直接買個菠蘿吃不好嗎

頭條 22-01-05

-

“秦始皇”做核酸珍貴畫面流出?逗樂網友!調侃:“秦始皇也要核酸了!”

頭條 21-12-31

-

985大學碩士媽媽吐槽兒子是學渣:他爸氣得2次心梗!以后只希望孩子健康成長

頭條 21-12-31

-

查干湖“頭魚”拍出299.9999萬的天價!網友:怎么吃才體現它的身價

頭條 21-12-29

-

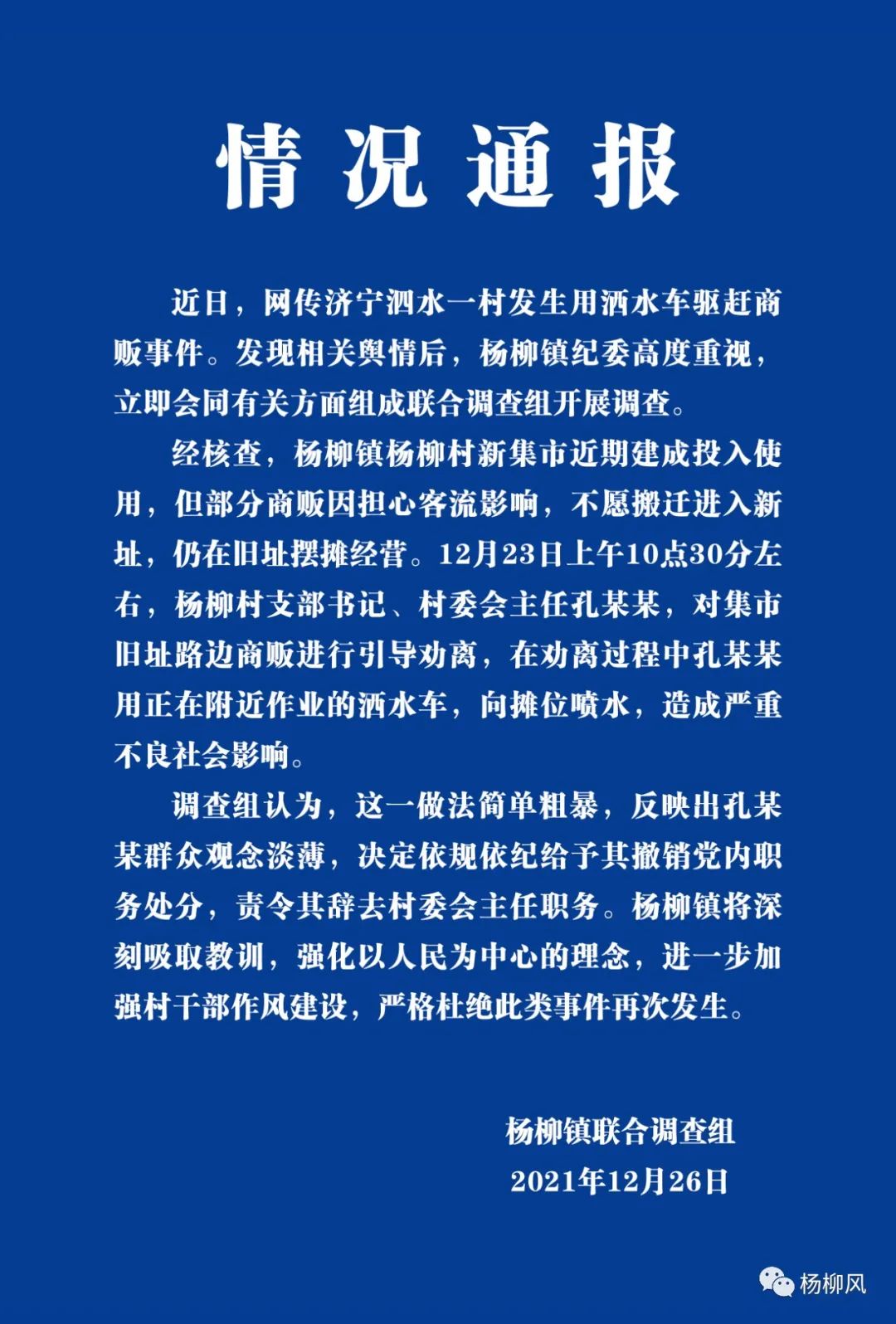

村主任用灑水車向攤位噴水?官方回應:責令其辭去村委會主任職務

頭條 21-12-27

-

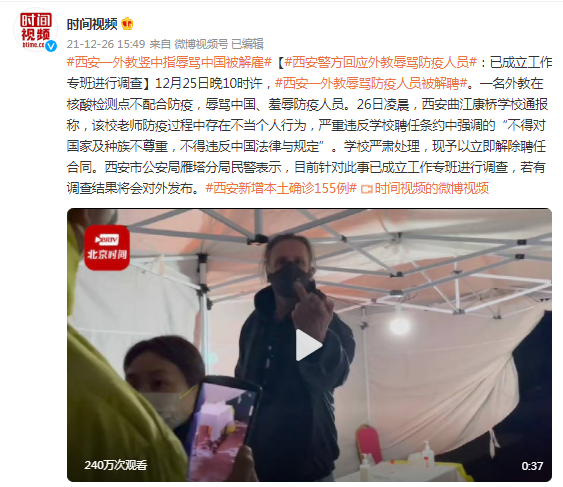

“外教辱罵防疫人員”,西安警方回應:已成立工作專班進行調查

頭條 21-12-27

-

破防了!91歲奶奶和8歲貓咪的對話讓人淚崩 網友:祝愿老人健康長壽

頭條 21-12-23

-

5歲女童配合消防員教科書式自救 網友點贊:很勇敢!

頭條 21-12-23

-

大爺被困電梯淡定嘮嗑等救援 網友:為大爺的冷靜沉著點贊!

頭條 21-12-22

-

男子4萬元存款18年后卻被銀行告知存款已被支取僅剩10塊錢 法院:銀行賠!

頭條 21-12-20

-

深圳一男子加油站拔油槍點燃后逃跑 警方已介入調查縱火人員已鎖定

頭條 21-12-17

-

這位感動千萬抖音網友的河南“留蝦女孩” 入選央視年度短片《2021看見笑容》

頭條 21-12-17

-

淚目!95歲媽媽病床前親吻74歲生病的女兒 網友:孩子不管多大都是媽媽的寶貝

頭條 21-12-15

-

川妹子抽中50顆榴蓮直呼吃不完!網友:可以共享你的負擔嗎?

頭條 21-12-15

-

河南省政府發布2022年元旦放假通知

頭條 21-12-15

-

濮陽市聚碳新材料產業聯盟成立

頭條 21-12-15

-

周口機場預計什么時候建好?都有到哪些城市的航線?官方回復來了

頭條 21-12-15

-

預計明年超50家企業回歸,瑞銀稱中概股H股上市將繼續升溫

頭條 21-12-15

-

新鄉發現一境外輸入奧密克戎病例密接者,活動軌跡公布

頭條 21-12-15

-

河南:中藥配方顆粒不得在醫療機構以外銷售

頭條 21-12-15

-

中原環保完成發行5億元超短融,利率2.95%

頭條 21-12-15

-

南陽市政府將與中車四方所在新能源裝備等領域開展深入合作

頭條 21-12-15

-

鄭州出臺新措施:公租房可“掌上”繳租秒辦理

頭條 21-12-15

-

國家統計局:11月社會消費品零售總額增長3.9%

頭條 21-12-15

-

中國11月規上工業增加值同比增長3.8%

頭條 21-12-15

-

1207萬!全年就業超額完成預期目標

頭條 21-12-15

-

河南凱旺科技公開發行2396萬股新股,獲6321.47倍申購

頭條 21-12-15

-

事關貨幣政策、房地產、全面注冊制,一行兩會劃定明年工作重點

頭條 21-12-15

-

隔夜歐美·12月15日

頭條 21-12-15

-

多部委密集部署明年工作!三大看點值得關注

頭條 21-12-15

-

立方風控鳥·早報(12月15日)

頭條 21-12-15

-

醫藥巨頭今日登陸科創板!高瓴重倉"陪伴",引入"綠鞋"機制

頭條 21-12-15

-

皮海洲:臨門一腳踏剎車!龍竹科技終止轉板說明了什么

頭條 21-12-15

-

立方風控鳥·晚報(12月14日)

頭條 21-12-14

-

成渝地區雙城經濟圈建設2022年擬推進160個重大項目,投資約2萬億元

頭條 21-12-14

-

總投資額超百億!中建七局接連中標兩個EPC總承包項目

頭條 21-12-14

-

2022年部分地方債提前下達,財政提前發力穩經濟

頭條 21-12-14

-

信陽華信投資集團10億元中票完成發行,利率3.70%

頭條 21-12-14

-

新強聯擬擇機出售所持明陽智能股票

頭條 21-12-14

-

洛陽新強聯擬億元入股山東擬IPO公司,持股4.50%

頭條 21-12-14

-

焦作在這場推介會上現場簽約28個項目,總投資240億元

頭條 21-12-14

-

河南7種輕微交通違法可免罰

頭條 21-12-14

-

廣州高校發現古墓考古專業出動!網友:這不巧了嘛!畢業論文自己找來了

頭條 21-12-14

-

浙江樂清民警自曝37歲未婚救下輕生女子 網友:一定要最愛自己

頭條 21-12-14

-

畫面感太強!主人出差貓咪打開水龍頭把家淹了 網友:當然是原諒它

頭條 21-12-09

- 加盟大平臺,繼往又開來!怡亞通全球招募合2022-01-25

- 伊利新春迷你劇《我耀我家》:關于春節和冬2022-01-25

- 360金融課堂學員:誤入殺豬盤后的重生與成長2022-01-25

- 2021年全國海關查扣進出口侵權嫌疑貨物7.92022-01-25

- 相約冰雪,一起來丨逐夢前行2022-01-25

- 國家衛健委:昨日新增確診病例45例?其中本2022-01-25

- 相約冰雪,一起來|以中國速度完成冰雪運動2022-01-25

- 超全科普!一次看懂北京冬奧15個比賽項目2022-01-25

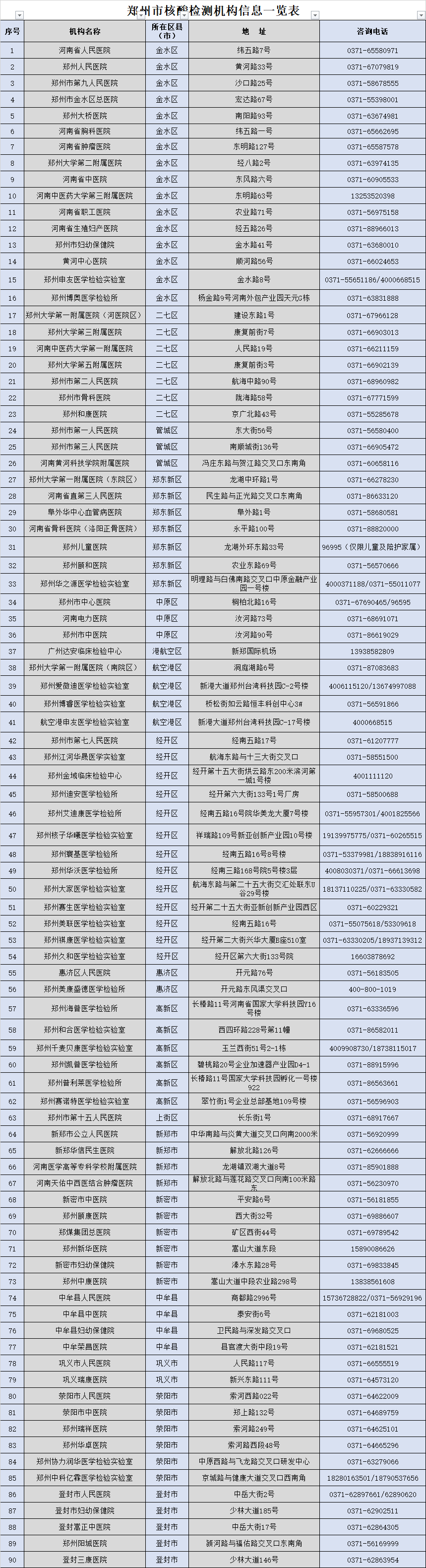

- 本次疫情鄭州共開展了十輪全員核酸檢測 共2022-01-25

- 噪聲污染防治法將于2022年6月5日施行2022-01-25

- 擴散!疫情期間血透預約平臺在鄭好辦App上2022-01-25

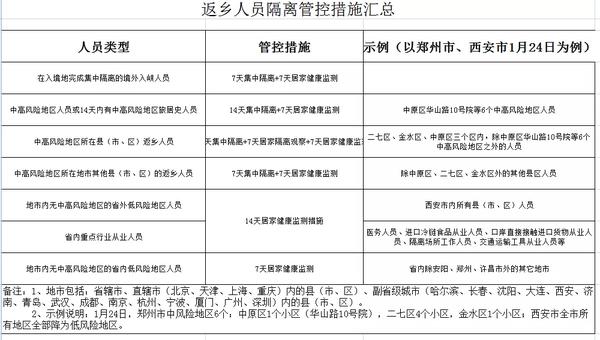

- 速看!三門峽:返鄉人員隔離管控措施匯總2022-01-25

- 官方回應:關于禹州市一高一學生反映不能返2022-01-25

- 今年將建30家河南省科普基地 提升廣大公眾2022-01-25

- 春節前鄭州有望全域“低風險” 1月25日起2022-01-25

- 周口鄭州新生兒登記排全國前十 王李張等222022-01-25

- 洛陽全面深入推動縣管校聘改革 800多所中2022-01-25

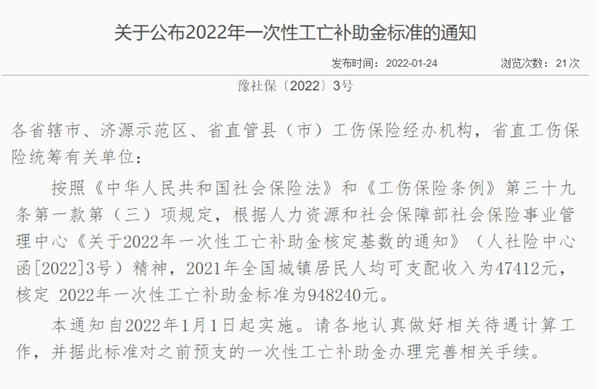

- 2022年度一次性工亡補助金標準確定 調整為2022-01-25

- 請乘坐合規車輛!這些網約車非法營運被查處2022-01-25

- 河南:26至28日多地仍有大到暴雪局部暴雪2022-01-25

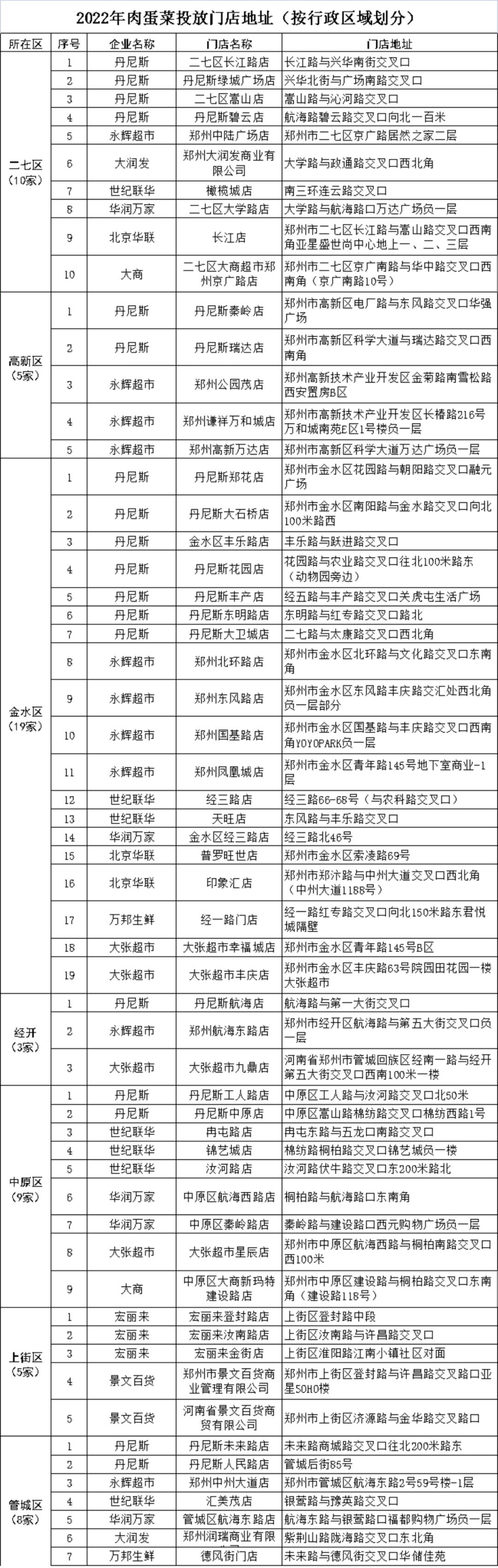

- 鄭州市政府投放儲備肉蛋菜 市民購買熱情高2022-01-25

- 春節即將來臨 鄭州市全面禁售禁放煙花爆竹2022-01-25

- 鄭州發布2022年32號通告:部分區域疫情風險2022-01-25

- 河南出臺“十四五”期間系列養老服務體系“2022-01-25

- 春節前河南將出現一輪長時間大范圍的中度至2022-01-25

- 鄭州預計除夕前全域降為低風險 春運期間人2022-01-25

- 鄭州行程卡何時摘星?調整風險等級及區域解2022-01-25

- 春運期間人員返鄭離鄭防控政策來了 返鄭人2022-01-25

- 鄭州發布31號通告:9個城區開展新冠病毒核2022-01-25

- 鄭州已解除封控管控隔離群眾 可根據病情需2022-01-25